Chapitre 2 : Internet.

🕐 Historique:

| Période | Événements Clés |

|---|---|

| Années 1960 |

|

| 1969 | ARPANET devient opérationnel, reliant les universités et centres de recherche. |

| Années 1970 |

|

| 1983 |

|

| Années 1990 | Le World Wide Web (WWW) est inventé par Tim Berners-Lee au CERN 🇪🇺. |

| 1993 |

|

1. Exercice:

A faire dans le cahier.

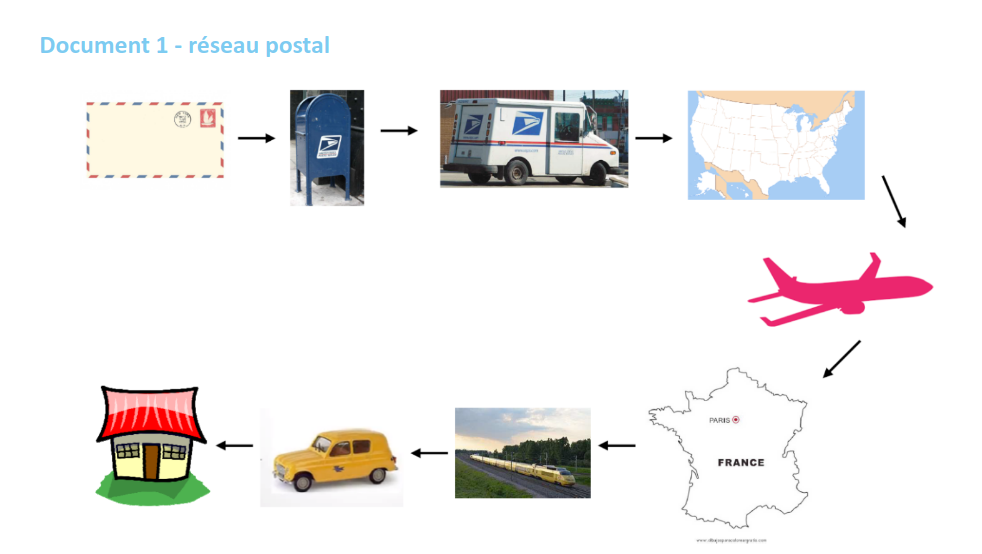

L'activité porte sur le routage postale. Ceci afin d'amener à une réflexion concernant le réseau internet.

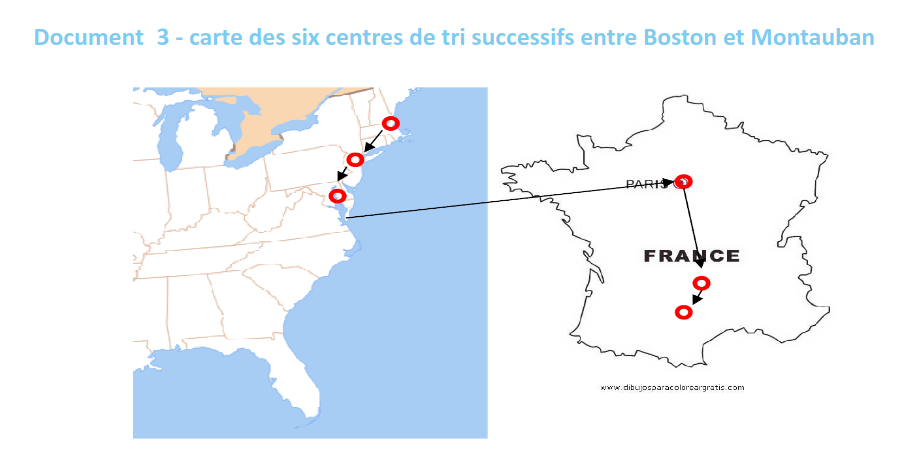

On considère les 3 documents ci-dessous :

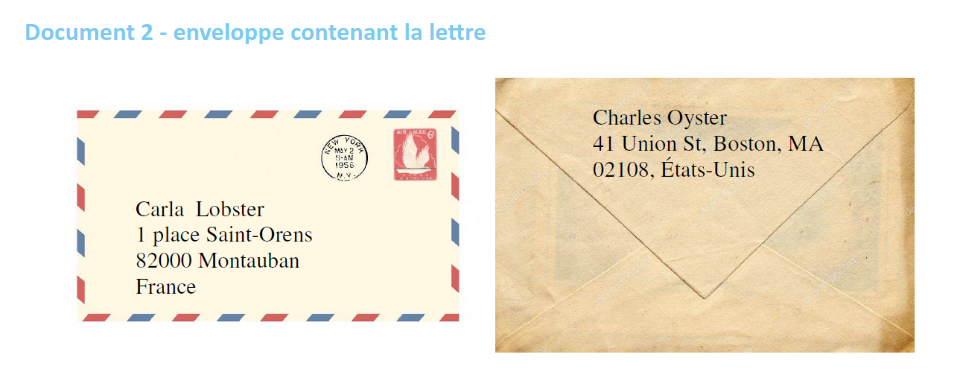

Charles Oyster écrit une lettre à son amie Carla Lobster. À l’aide des documents proposés, répondre aux questions suivantes.

- Indiquer quels sont les éléments qui sont précisés sur l’enveloppe de la lettre. A quoi servent-ils?

- Lister les différents moyens d'acheminements de la lettre.

- Mentionner les informations dont a besoin le centre de tri de Washington pour acheminer la lettre.

- Mentionner les informations dont a besoin le centre de tri de Paris pour acheminer la lettre.

- Mentionner les informations dont a besoin le postier pour acheminer la lettre.

- Selon vous, sur internet, qu'est ce qui joue le rôle des centres de tri? Des adresses postales?

2. Comprendre les Adresses IP

-

Qu'est-ce qu'une Adresse IP ?

Une adresse IP (Internet Protocol) est une suite de nombres qui identifie de manière unique un appareil connecté à un réseau. C'est comme une adresse postale pour les ordinateurs et autres périphériques sur Internet.

-

Versions d'Adresses IP :

-

IPv4 (Internet Protocol version 4)

Les adresses IPv4 sont composées de 32 bits, divisés en quatre groupes de huit bits chacun (octets). Ils représentent ainsi chacun un nombre entier entre 0 et 255.

Exemple :

192.168.1.10 -

IPv6 (Internet Protocol version 6)

En raison de l'épuisement des adresses IPv4, IPv6 a été introduit. Les adresses IPv6 sont beaucoup plus longues, composées de 128 bits.

Exemple :

2001:0db8:85a3:0000:0000:8a2e:0370:7334

-

3. Exercice:

A faire dans le cahier.

Votre adresse IP est : 216.73.216.229

Vous pouvez constater que cette page affiche votre adresse IP (pour de vrai...)!

- Pensez-vous que c'est illégal?

- Comment est-ce possible?

- En salle informatique, il y a la même adresse IP sur tous les postes. Pourquoi selon vous?

-

Si vous avez un smartphone, sortez-le puis :

- Ouvrez un navigateur (Firefox, Chrome, Safari..).

- Mettez-vous en navigation privée.

- Allez sur cette page.

Voit-on l'adresse IP de votre smartphone?

4. Réseaux et sous-réseaux

A copier dans le cahier.

En IPv4, une adresse se compose de deux parties : la partie réseau et la partie machine. Le masque indique combien de bits servent à identifier le réseau (ou le sous-réseau).

Exemple :

- L’adresse

192.168.2.4avec le masque255.255.255.0(ou en notation/24) appartient au sous-réseau192.168.2.0/24. - Dans ce cas, les 24 premiers bits (3 octets) identifient le réseau, et le dernier octet sert aux machines.

L’adresse du réseau (ou du sous-réseau) se termine toujours par 0.

Par exemple : 192.168.2.0 pour le sous-réseau 192.168.2.0/24.

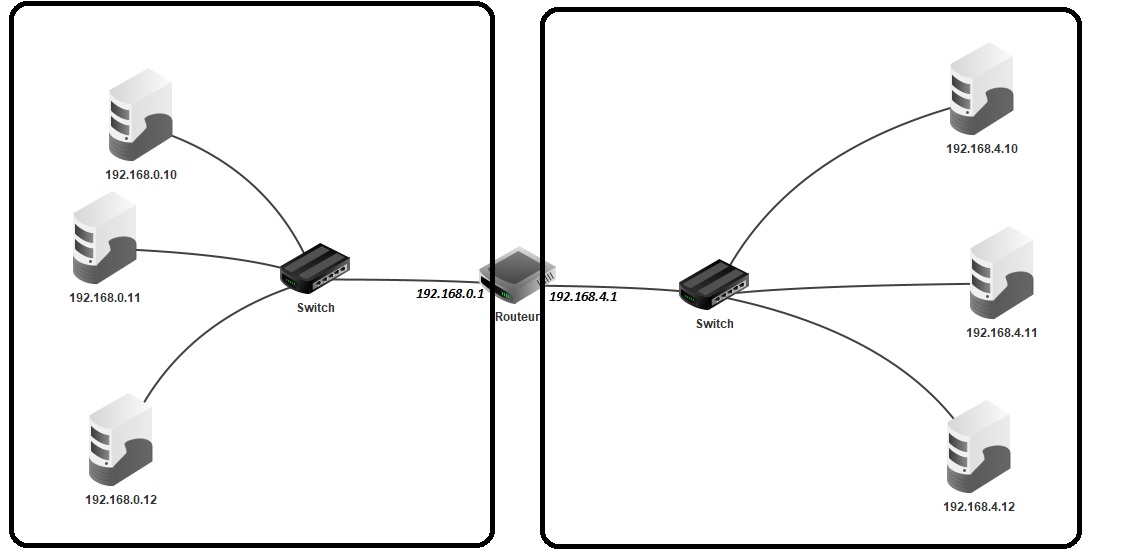

5. Exemple d'un réseau :

Dans cet exemple, l'ordinateur 192.168.0.10 veut communiquer avec 192.168.4.12.

En partant du principe que le masque sous-réseau est 255.255.255.0, 192.168.0.10 sait qu'il doit passer par la passerelle 192.168.0.1 pour accéder à un autre sous-réseau car il ne peut atteindre directement 192.168.4.12.

6. Exercice:

A faire dans le cahier.

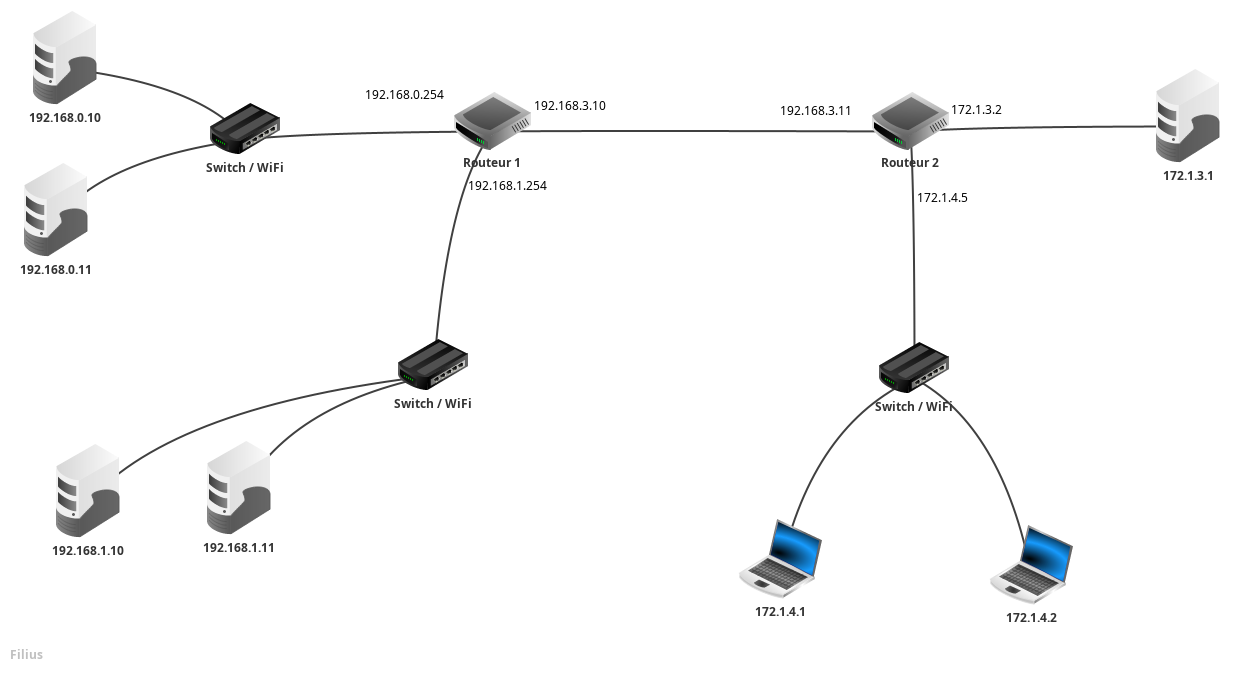

On considère le réseau ci-dessous :

Vous pouvez d'ailleurs ouvrir ce fichier à l'aide du logiciel filius.

Pour l'ensemble de ces réseaux, le masque de réseau est 255.255.255.0.

- Combien compte-t-on de réseaux différents?

- Donner l'adresse réseau de chacun.

7. Exercice :

Sur Internet, les routeurs sont des « carrefours » qui font circuler les paquets d’information. Chaque lien entre deux routeurs a un coût (ici un temps de traversée / une latence en millisecondes). Trouver le plus court chemin, c’est choisir la succession de routeurs qui minimise ce coût total, pour que l’information arrive le plus vite possible.

En vous aidant du schéma ci-dessus, déterminez « à la main » le plus court chemin (suites de lettres) et son coût total pour les trois paires suivantes :

- a → p

- g → m

- t → ab

Heureusement, les points choisis précédemment sont proches. Il serait beaucoup plus long de trouver le chemin le plus court entre deux points très éloignés.

L'informatique est justement apparu pour répondre rapidement à ce genre de problème.

Plus bas, un script Python (déjà écrit) crée le graphe et implémente une version simple de l’algorithme de Dijkstra.

Lisez rapidement le code, puis répondez aux questions suivantes :

-

Comment les arêtes sont-elles ajoutées ?

Pourquoi voit-on un ajout dans les deux sens (

u→vetv→u) aux lignes 14 et 15 ?

En bas de page, vous trouverez le code Python déjà prêt à être exécuté. La dernière ligne lance une recherche :

plus_court_chemin(graphe, "a", "p")Travail demandé :

-

Exécutez le programme tel quel. Notez le chemin et la distance totale affichés.

Comparez avec votre raisonnement « à la main » pour a→p.

-

Modifiez uniquement la dernière ligne pour répondre aux trois questions suivantes :

- Quel est le plus court chemin du route

"a"au routeur"af"? - Quel est le plus court chemin du route

"ac"au routeur"m"? - Quel est le plus court chemin du route

"b"au routeur"aa"?

- Quel est le plus court chemin du route

- Observez les étapes affichées précédemment et expliquez en 2–3 phrases comment l’algorithme progresse vers l’optimum.

Tests :

# TestsAffichage :

Console:

8. Activité : Les petits papiers en classe

À faire dans le cahier.

Pendant un cours de SNT, deux élèves veulent s’échanger un message en cachette. Mais il y a plusieurs problèmes :

- Ils sont à l'opposé dans la classe donc doivent compter sur leurs camarades pour faire passer les papiers.

- Les papiers doivent être tout petits pour ne pas se faire attraper par le prof : on ne peut écrire qu’un mot par papier.

- En passant de main en main, certains papiers se perdent (un voisin les garde, ou ils tombent par terre).

- Les papiers n’arrivent pas toujours dans le bon ordre (parfois le dernier mot arrive avant le premier !).

Questions :

- Comment l’élève expéditeur peut-il envoyer un message malgré que celui contient plusieurs mots ?

- Comment s'organiser pour que le destinataire puisse remettre les papiers dans le bon ordre ?

- Comment l'élève expéditeur peut savoir que le destinataire a bien reçu chaque mot?

- Comment le destinataire peut-il savoir qu’il a bien reçu tout le message et qu’il ne manque pas de mots ?

- Que doit faire l’expéditeur si le destinataire n'envoie pas la bonne réception d'un paquet ?

Ce scénario illustre les mêmes difficultés qu’Internet : découper les données, numéroter les paquets, vérifier qu’ils arrivent tous, et renvoyer ceux qui se sont perdus. C’est exactement ce que fait le protocole TCP.

9. Le protocole TCP

TCP (Transmission Control Protocol) est un protocole de communication qui permet d’échanger des données de manière fiable sur Internet.

Ses principales caractéristiques :

- Connexion : avant d’échanger, deux machines établissent une connexion.

- Fiabilité : chaque paquet de données envoyé est accusé de réception. Si un paquet est perdu, il est renvoyé.

- Ordonnancement : même si les paquets arrivent dans le désordre, TCP les remet automatiquement dans le bon ordre avant de les transmettre au programme.

Exemples d’applications utilisant TCP : le Web (HTTP/HTTPS), l’e-mail (SMTP, IMAP, POP) ou le transfert de fichiers (FTP).

En résumé, TCP garantit que les données envoyées arrivent complètes, fiables et bien ordonnées.

10. Une vidéo pour démarrer la compréhension du TCP:

11. Activité:

A faire dans le cahier.

Dans votre cahier, classer les différentes connexions permettant la transmission d'informations (4g,adsl etc.) dans le tableau ci-dessous :

| Connexion filaire | Connexion non filaire |

|---|---|

12. Fibre optique sous marine:

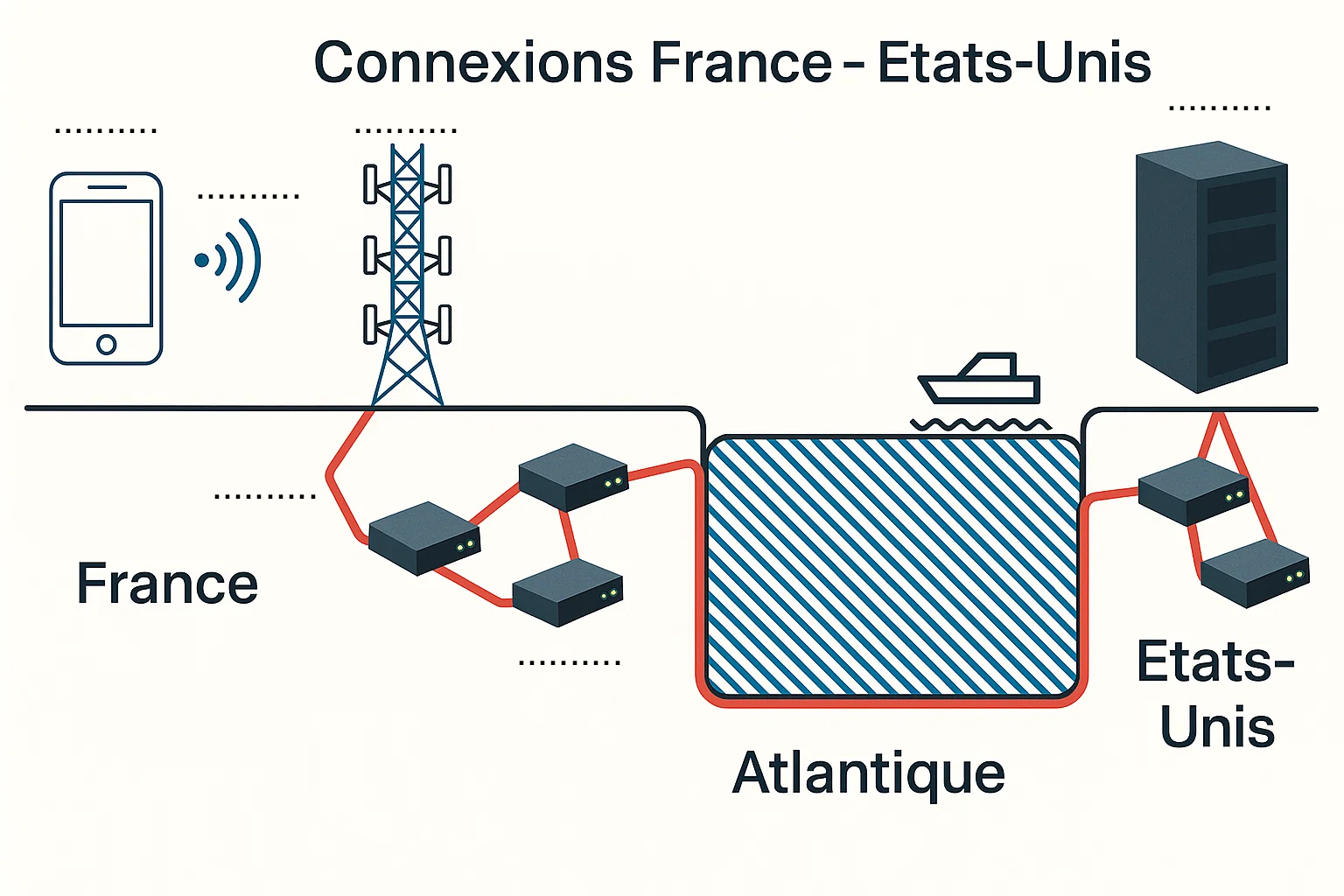

La majeure partie du trafic internet international passe par des câbles de fibre optique déposés au fond de l'océan.

13. Activité:

A faire dans le cahier.

On imagine un élève se baladant dans la rue et regardant sur son smartphone une page web située aux Etats-Unis, par exemple celle du Washington Post.

Refaire dans votre cahier le schéma suivant et le compléter.

14. Le DNS

Le DNS (Domain Name System) est un service qui fait la correspondance entre une adresse lisible par l’humain (un nom de domaine) et une adresse IP utilisée par les machines.

Par exemple :

www.example.com→93.184.216.34

Sans le DNS, il faudrait retenir les adresses IP de tous les sites. Grâce à lui, on peut utiliser des noms simples, comme pour un annuaire téléphonique qui relie un nom à un numéro.

En résumé, le DNS est l’« annuaire d’Internet » qui traduit les noms de domaine en adresses IP.

15. Exercice :

A faire dans le cahier.

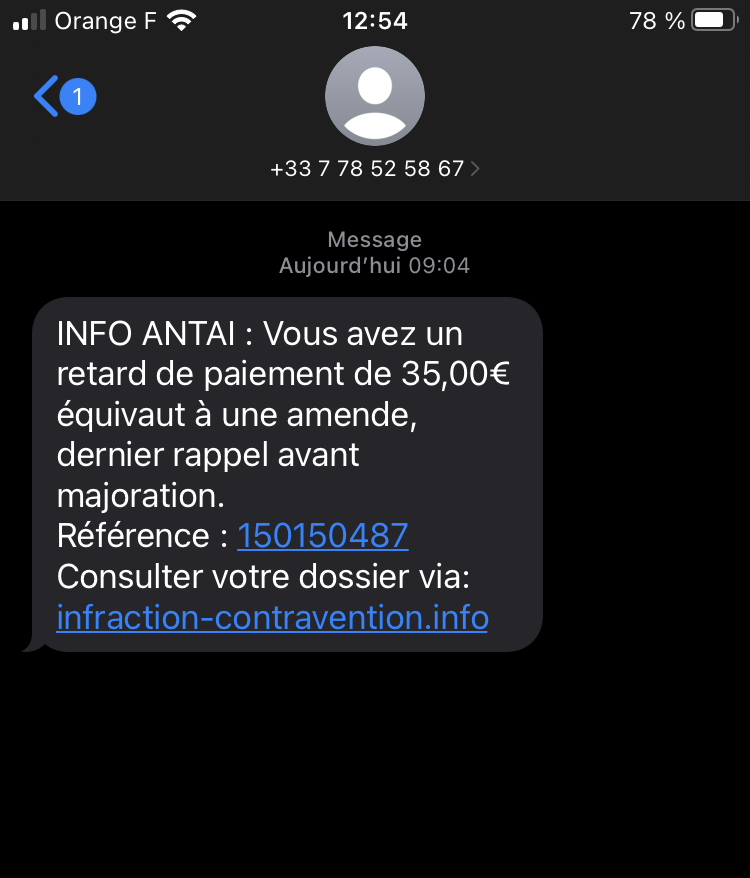

Votre professeur de SNT a réellement reçu ce message au mois d'août 2023 :

- Comment être certain que ce message n'est pas véritablement envoyé par l'administration française sans même avoir besoin de cliquer sur le lien?

- Quel est le but cherché par les arnaqueurs avec ce genre de messages?

16. Les réseaux pair à pair (P2P)

Dans un réseau pair à pair (ou P2P), chaque ordinateur peut être à la fois client et serveur. Cela signifie qu’il peut recevoir des données mais aussi en envoyer directement aux autres.

Exemple : dans un partage de fichiers en P2P, chaque utilisateur télécharge des morceaux d’un fichier depuis plusieurs ordinateurs, et envoie en même temps d’autres morceaux aux autres.

Avantage : pas besoin d’un serveur central unique, ce qui rend le système plus robuste et répartit la charge. Inconvénient : il peut être plus difficile à contrôler ou sécuriser.